Der australische Premierminister Anthony Albanese hat kürzlich eine unkonventionelle Empfehlung zur Cybersicherheit ausgesprochen und die Bürger dazu aufgefordert, ihre Mobiltelefone für fünf Minuten jede Nacht auszuschalten, um ihre Sicherheit zu erhöhen. Diese scheinbar einfache Praxis wirft Fragen nach ihrer Effektivität auf und nach der Logik hinter dem bestimmten Zeitpunkt und der Dauer. Die Empfehlung wird auf ihr Potenzial zurückgeführt, Spyware- und Malware-Bedrohungen entgegenzuwirken, insbesondere solche, die im Hintergrund aktiv sind.

Australien war im letzten Jahr Ziel massiver Lecks und Hacks, die die persönlichen Daten von 40% der Bevölkerung beeinträchtigt haben. In einer von The Guardian zitierten Erklärung betonte Premierminister Anthony Albanese die Bedeutung persönlicher Verantwortung für die Aufrechterhaltung der Cybersicherheit. Er schlug eine einfache Praxis vor: das Ausschalten des Mobiltelefons für fünf Minuten jede Nacht. Diese Empfehlung wurde weiterhin als tägliches Ritual betont, das in den Tagesablauf wie das Zähneputzen integriert werden sollte.

Die Fünf-Minuten-Strategie: Mögliche Überlegungen

Obwohl die genaue Logik hinter der fünfminütigen Dauer und dem nächtlichen Zeitpunkt spekulativ bleibt, ist es sinnvoll, die potenziellen Vorteile für die digitale Sicherheit zu erkunden. Diese Praxis kann Spyware im Hintergrund von Geräten entgegenwirken. Um diese Logik zu verstehen, ist es wichtig, zwischen zwei Arten von Malware zu unterscheiden: persistenten und nicht-persistenten Bedrohungen.

Persistente Bedrohungen: Hierbei handelt es sich um Schadsoftware oder Malware, die auch nach dem ersten Start der App, der aktuellen Anmeldungssitzung oder sogar einem kompletten Ausschalten und Neustart aktiv bleibt. Sie können in verschiedenen Phasen der Gerätenutzung und des Herunterfahrens überleben.

Nicht-persistente Bedrohungen: Im Gegensatz dazu sind nicht-persistente Bedrohungen vorübergehend und überleben nicht vom Start einer App zum nächsten, von einer Sitzung zur nächsten oder vom Herunterfahren bis zum Neustart. Sie werden effektiv beendet, wenn das Gerät komplett heruntergefahren wird.

Indem Du ermutigt wirst, Dein Handy täglich für fünf Minuten auszuschalten, könnte die Empfehlung des Premierministers persistente Bedrohungen effektiv unterbrechen, die es geschafft haben, sich im Hintergrund Deines Geräts zu etablieren. Ein Ausschalten Deines Geräts schließt alle laufenden Apps und stoppt anschließend das Betriebssystem, was die Aktivität von Malware oder Spyware sowie anderen Hintergrundprozessen unterbricht. Daher könnte ein regelmäßiges Ausschalten als Gegenmaßnahme gegen persistente Bedrohungen wirken.

Wenn Angreifer nur die Ausführung von nicht autorisiertem Code in Deinem Browser auslösen können, ist es wahrscheinlich, dass ihre Malware nicht in der Lage ist, aus dem Browser-Prozess auszubrechen und daher keinen Zugriff auf andere Teile Deines Geräts zu erhalten oder diese zu modifizieren.

Die Malware könnte daher auf die aktuelle Browsersitzung beschränkt sein, sodass das Neustarten Deines Handys (was die Browsersoftware und den eingespritzten Malware-Code aus dem Speicher entfernen würde) Dein Gerät tatsächlich magisch desinfizieren würde.

Aber wenn der nicht autorisierte Code, den die Angreifer über den Zero-Day-WebKit-Bug in Deinem Browser ausführen, anschließend den anderen Zero-Day-Bug im Kernel auslöst, bist Du erledigt.

Die Angreifer können die nicht-persistente Malware in Deinem Browser verwenden, um den Kernel selbst zu kompromittieren und die Kontrolle über Dein gesamtes Gerät zu übernehmen.

Dann können die Angreifer den nicht autorisierten Code, der im Kernel Deines Geräts ausgeführt wird, verwenden, um eine persistente Malware-Infektion zu implementieren, die automatisch neu startet, wann immer Dein Handy neu gestartet wird.

Wenn sich die Angreifer dafür entscheiden, ist das regelmäßige Neustarten Deines Handys jeden Tag eine trügerische Sicherheit, da es sich so anfühlen wird, als würdest du etwas wirklich Wichtiges und Nützliches tun, obwohl das nicht der Fall ist.

Hier sind 8 weitere Tipps, die Du ebenfalls in Betracht ziehen solltest

Mit diesen Gedanken im Hinterkopf, hier sind einige zusätzliche Tipps zur mobilen Cybersicherheit, die Du ebenfalls in Betracht ziehen solltest. Leider sind keine davon so einfach und unauffällig wie einfach “ein- und auszuschalten”, aber sie sind alle wichtig zu wissen:

1. Verzichte auf Apps, die Du nicht brauchst

Deinstalliere unnötige Apps vollständig und lösche alle zugehörigen Daten. Wenn sich Deine Bedürfnisse ändern, kannst Du die App jederzeit in der Zukunft wieder installieren. Die beste Möglichkeit, zu verhindern, dass Daten von Malware ausspioniert werden, besteht darin, sie dort nicht zu speichern, wo Malware sie überhaupt erst sehen kann. Leider werden viele mobile Geräte mit einer Vielzahl von vorinstallierter Software geliefert, die nicht deinstalliert werden kann, im Jargon abfällig als Bloatware bezeichnet, aber einige dieser nicht entfernbaren Pakete können ausgeschaltet werden, um zu verhindern, dass sie automatisch im Hintergrund ausgeführt werden.

2. Melde Dich ausdrücklich von Apps ab, wenn Du sie nicht verwendest

Dies ist unbeliebter Rat, weil Du dann nicht einfach eine App wie Zoom, Outlook oder Strava öffnen und sofort mitten in einem Meeting, einem Diskussionsforum oder einer Gruppenfahrt sein kannst.

Sich mit Passwörtern und 2FA-Codes über die umständliche Tastatur eines Mobiltelefons anzumelden, kann lästig sein. Aber der beste Weg, um Daten unbeabsichtigt preiszugeben, besteht darin, Dich und somit Dein Gerät nur dann zu autorisieren, auf sie zuzugreifen, wenn es wirklich notwendig ist. Das Neustarten Deines Geräts “startet” den eingeloggten Status der von Dir verwendeten Apps nicht neu, sodass Dein Handy mit allen häufig verwendeten Apps automatisch bei ihren jeweiligen Online-Konten authentifiziert wird, es sei denn, Du hast Dich zuvor absichtlich abgemeldet. Leider setzen verschiedene Apps (und verschiedene Betriebssystemoptionen) ihre Abmeldeverfahren unterschiedlich um, sodass Du möglicherweise herumstöbern musst, um herauszufinden, wie das geht.

3. Lerne, wie Du die Datenschutzeinstellungen aller Apps und Dienste, die Du verwendest, verwalten kannst

Einige Konfigurationseinstellungen können zentral über die Einstellungs-App des Betriebssystems Deines Telefons gesteuert werden, andere können in der App selbst verwaltet werden, und andere erfordern möglicherweise den Besuch eines Online-Portals. Leider gibt es keinen Shortcut dafür, weil verschiedene Apps, verschiedene Betriebssysteme und sogar verschiedene Mobilfunkanbieter unterschiedliche Setup-Tools haben. Erwäge, einen verregneten Wochenendnachmittag dafür zu reservieren, die zahlreichen Datenschutz- und Sicherheitsoptionen zu erkunden, die in Deinen ausgewählten Apps und Diensten existieren.

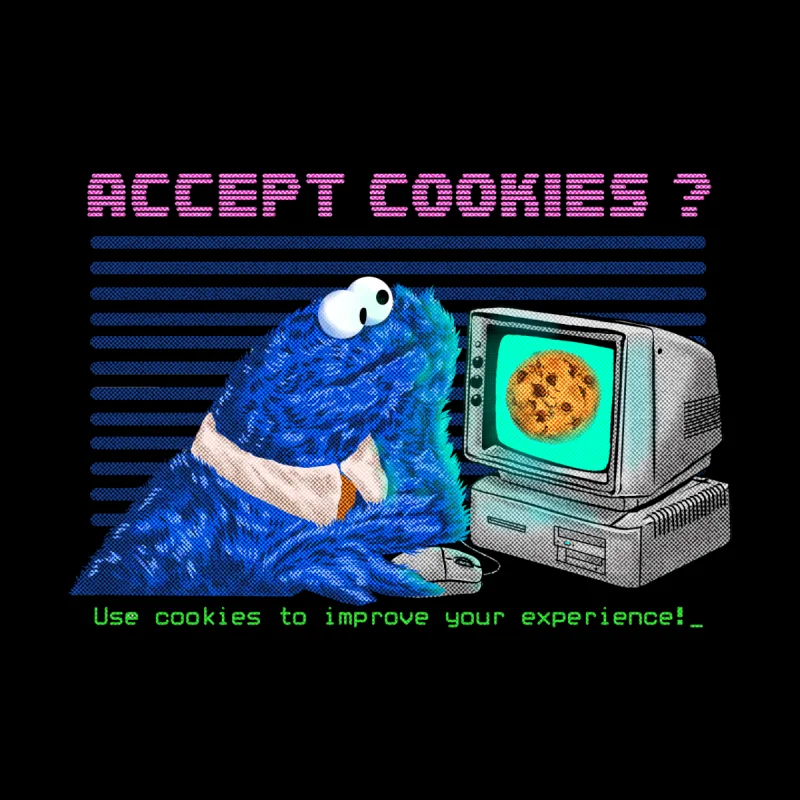

4. Lerne, wie Du Deinen Browserverlauf, Cookies und Webseiten-Daten löschen kannst, und tue dies häufig

Das Neustarten Deines Geräts “startet” Deinen Browserverlauf nicht neu, sodass alle Arten von Tracking-Cookies und anderen persönlichen Verlaufselementen zurückbleiben, auch wenn Dein Handy neu gestartet wird. Nochmals, jeder Browser macht es etwas anders, sodass Du das Verfahren zum Löschen von Verlauf und Cookies mit dem von Dir verwendeten Browser oder den von Dir verwendeten Browsern abstimmen musst.

5. Schalte so viel wie möglich auf dem Sperrbildschirm aus

Idealerweise wäre Dein Sperrbildschirm genau das, ein gesperrter Bildschirm, auf dem Du genau zwei Dinge tun kannst, nämlich einen Notruf tätigen oder Dein Gerät zur Verwendung entsperren. Jede App, der Du erlaubst, auf Deinen “Sperrbildschirm” zuzugreifen, und jede persönliche Daten, die Du darauf anzeigen lässt (kommende Besprechungen, Betreffzeilen von Nachrichten, persönliche Benachrichtigungen usw.), schwächt Deine Cybersicherheitsposition, auch wenn nur geringfügig.

6. Setze den längsten Sperrcode und die kürzeste Sperrzeit, die Du ertragen kannst

Eine kleine Unannehmlichkeit für dich kann für Cyberkriminelle eine massive zusätzliche Hürde bedeuten. Und gewöhne Dich daran, Dein Gerät manuell zu sperren, wann immer Du es ablegst, auch wenn es direkt vor Dir liegt, einfach für zusätzliche Sicherheit.

7. Sei Dir bewusst, was Du teilst

Wenn Du Deine genaue Position nicht unbedingt wissen musst, überlege, die Standortdienste vollständig auszuschalten. Wenn Du nicht online sein musst, versuche Wi-Fi, Bluetooth oder Deine Mobilverbindung auszuschalten. Und wenn Du Dein Handy wirklich nicht brauchst (zum Beispiel, wenn Du spazieren gehst, ohne es mitzunehmen), überlege, es bis später komplett auszuschalten, so wie es der australische Premierminister vorschlägt.

8. Setze einen PIN-Code auf Deine SIM-Karte, wenn Du eine hast

Eine physische SIM-Karte ist der kryptografische Schlüssel für Deine Telefonanrufe, Textnachrichten und vielleicht einige Deiner 2FA-Sicherheitscodes oder Kontenrücksetzungen. Mach es einem Gauner, der Dein Handy stiehlt, nicht leicht, einfach indem er Deine ungesperrte SIM-Karte in ein eigenes Telefon einsetzt, um die “Telefon”-Funktion Deines digitalen Lebens einfach zu übernehmen. Du musst Deine SIM-PIN nur neu eingeben, wenn Du Dein Handy neu startest, nicht vor jedem Anruf.

Übrigens, wenn Du planst, Dein Handy regelmäßig neu zu starten – wie wir oben erwähnt haben, schadet es nicht und es gibt Dir jeden Tag einen frischen Betriebssystemstart – warum folgst Du nicht genau dem gleichen Prozess auch bei Deinem Laptop?

Der Ruhezustand bei modernen Laptops ist unglaublich bequem, aber er spart Dir wirklich nur ein paar Minuten pro Tag, da moderne Laptops ohnehin sehr schnell hochfahren.

Oh, und vergiss nicht, auch regelmäßig deinen Browserverlauf auf Deinem Laptop zu löschen – es ist eine geringfüg.