Hacking är en allmänt använd term i dagens digitala tidsålder och används ofta för att beskriva obehörig åtkomst till datorsystem, nätverk och data.

Detta är en praxis som har funnits i årtionden och har utvecklats med teknologins framsteg. Hacking kan utföras av olika skäl, inklusive ekonomisk vinning, spionage, aktivism och personlig njutning.

Medan vissa hackare använder sina färdigheter till det goda, som etiska hackare som hjälper organisationer att identifiera och åtgärda svagheter, använder andra dem för att orsaka skada, stjäla känslig information eller störa kritisk infrastruktur. Förståelsen av de metoder och tekniker som hackare använder för att upptäcka säkerhetssårbarheter är avgörande för att skydda våra digitala tillgångar och vår integritet.

Det finns olika metoder som hackare använder för att få tillgång till system och nätverk. Här är några av de vanligaste teknikerna:

Social manipulation:

Här försöker hackaren få människor att avslöja konfidentiell information eller utföra handlingar som inte ligger i deras bästa intresse. Till exempel kan en hackare utge sig för att vara teknisk support och be om en användares inloggningsuppgifter.

Konton för kända Twitter-användare komprometterade efter Vishing-bedrägeri

I juli 2020 förlorade Twitter kontrollen över 130 Twitter-konton, inklusive några av världens mest kända personer – Barack Obama, Joe Biden och Kanye West.

Hackarna laddade ner Twitter-data från vissa användare, fick tillgång till privata meddelanden och uppmanade i tweets om donationer i Bitcoin. Inom några minuter – innan Twitter kunde ta bort tweetsen – hade gärningsmannen tjänat ungefär 110 000 dollar i Bitcoin genom fler än 320 transaktioner.

Twitter beskrev händelsen som en “Phishing-angrepp med telefonsamtal” (även känd som “Vishing”-attack). Detaljerna om samtalen är oklara, men på något sätt lyckades Twitter-anställda att avslöja inloggningsuppgifter som möjliggjorde åtkomst till de komprometterade kontona.

Efter hackningen inledde FBI en utredning av Twitters säkerhetsförfaranden. Skandalen resulterade i att Twitters aktiekurs sjönk med 7 % under förmarknad dagen därpå.

Phishing:

Här skickar hackaren ett e-postmeddelande eller ett meddelande som verkar komma från en pålitlig källa som en bank eller en sociala mediesida. I meddelandet uppmanas användaren oftast att klicka på en länk eller lämna ut personlig information.

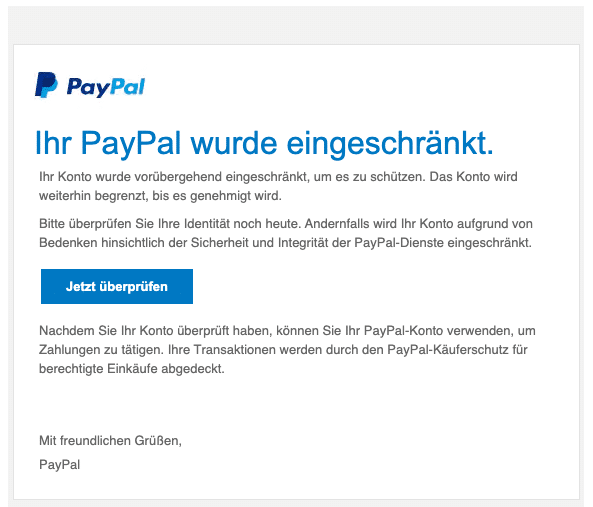

Ett exempel,

Offret får ett e-postmeddelande från PayPal, där det informeras om att deras konto har komprometterats och kommer att inaktiveras om deras kreditkortsuppgifter inte bekräftas. Länken i phishing-mejlet leder offret till en falsk PayPal-webbplats, och de stulna kreditkortsuppgifterna används för ytterligare brott.

Brute-Force-attacker

Där försöker hackaren gissa lösenordet genom att testa alla möjliga lösenordskombinationer. Denna teknik kan vara tidskrävande, men effektiv om lösenordet är svagt.

Om ett lösenord används som nyckel för att låsa upp en dörr, motsvarar en brute-force-attack användningen av en murbräcka. En hackare kan testa 2,18 biljoner kombinationer av lösenord/användarnamn på 22 sekunder och om ditt lösenord inte är komplext kan ditt konto hamna i skottgluggen.

Exploatera sårbarheter:

Hackare letar ofta efter sårbarheter i programvara eller hårdvara som de kan utnyttja för att få åtkomst till ett system. När de väl har hittat denna sårbarhet skapar de ett verktyg för den.

Skadlig programvara

Det är programvara som är utformad för att skada eller störa datasystem. Skadlig programvara kan anta många former, inklusive virus, trojaner och ransomware.

När en hackare får tillgång till ett system eller nätverk kan de stjäla data, installera skadlig programvara eller använda systemet för att starta ytterligare attacker. Därför är det viktigt att ha starka lösenord, hålla programvaran uppdaterad och vara försiktig när man klickar på länkar eller öppnar e-postbilagor.

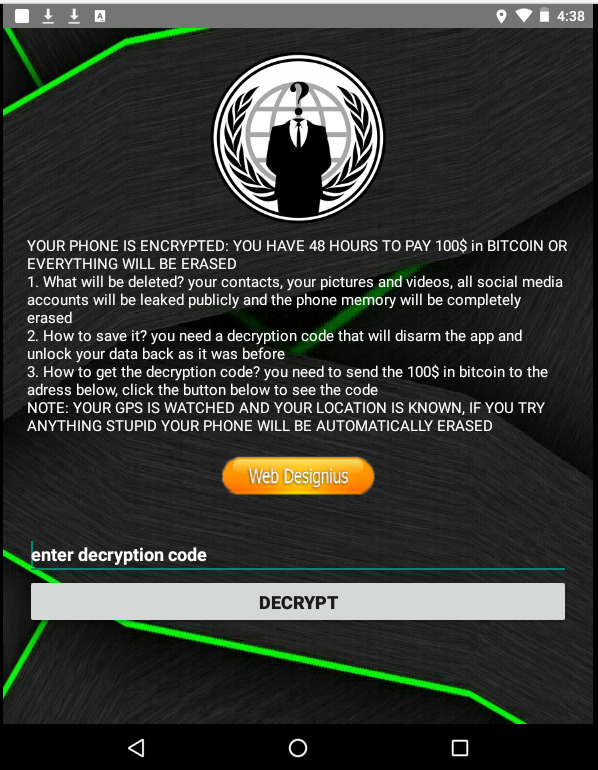

CovidLock, Ransomware, 2020

När alla nästan hade stängt ner verksamheten blev hackare mer aktiva än någonsin. De utnyttjade rädslan som skapats av pandemin (COVID-19). Ransomware CovidLock påstod att den erbjöd information om “sjukdomen”.

Efter installation krypterar ransomware all data på Android-enheter och förnekar användaren åtkomst. För att återställa dina filer måste du betala en lösensumma på 100 USD per enhet.

Vad skulle du göra?

Betala eller förlora dina data?

Sammanfattningsvis kan man säga att hacking är en komplex process som kräver mycket teknisk kunskap och färdighet. Det finns många olika tekniker som hackare använder, men genom att förstå dessa tekniker och vidta åtgärder för att skydda sig kan man minska risken att bli offer för en cyberattack.

#PRVCYTips

Skyddet av våra data och vår integritet är viktigare än någonsin för att undvika hack och andra cyberhot. Hackare blir allt mer sofistikerade och kreativa i sina tekniker, vilket gör det svårare att skydda våra digitala tillgångar.

Genom att vara vaksamma och informerade om riskerna kan vi bättre skydda oss och minimera de potentiella skadorna av en hackning eller intrång i vår integritet.

Dessutom bör vi vara försiktiga med att dela personlig information online och undvika misstänkta länkar eller okänd programvara.

Därför måste vi vidta proaktiva åtgärder för att säkra våra enheter, nätverk och onlinekonton genom att använda starka lösenord, tvåfaktorsautentisering och regelbundna uppdateringar av vår programvara och säkerhetsverktyg.

Var som helst, när som helst

en privat digital identitet

Skyddad med PRVCY.world trots AI

Skydda din integritet och förbättra din cybersäkerhet med våra kurser! Lär dig hur du skyddar dina personuppgifter och håller dina enheter säkra. Investera i din säkerhet och köp din kurs för mer integritet och cybersäkerhet idag. Vi hjälper dig att minimera riskerna med AI och andra hot på internet.

-

Transformkurs

1.399 € – 3.399 €Prisintervall: 1.399 € till 3.399 € Välj alternativ Den här produkten har flera varianter. De olika alternativen kan väljas på produktsidan -

Superior Kurs (utan Laptop)

1.499 €Det ursprungliga priset var: 1.499 €.1.399 €Det nuvarande priset är: 1.399 €. Lägg till i varukorg