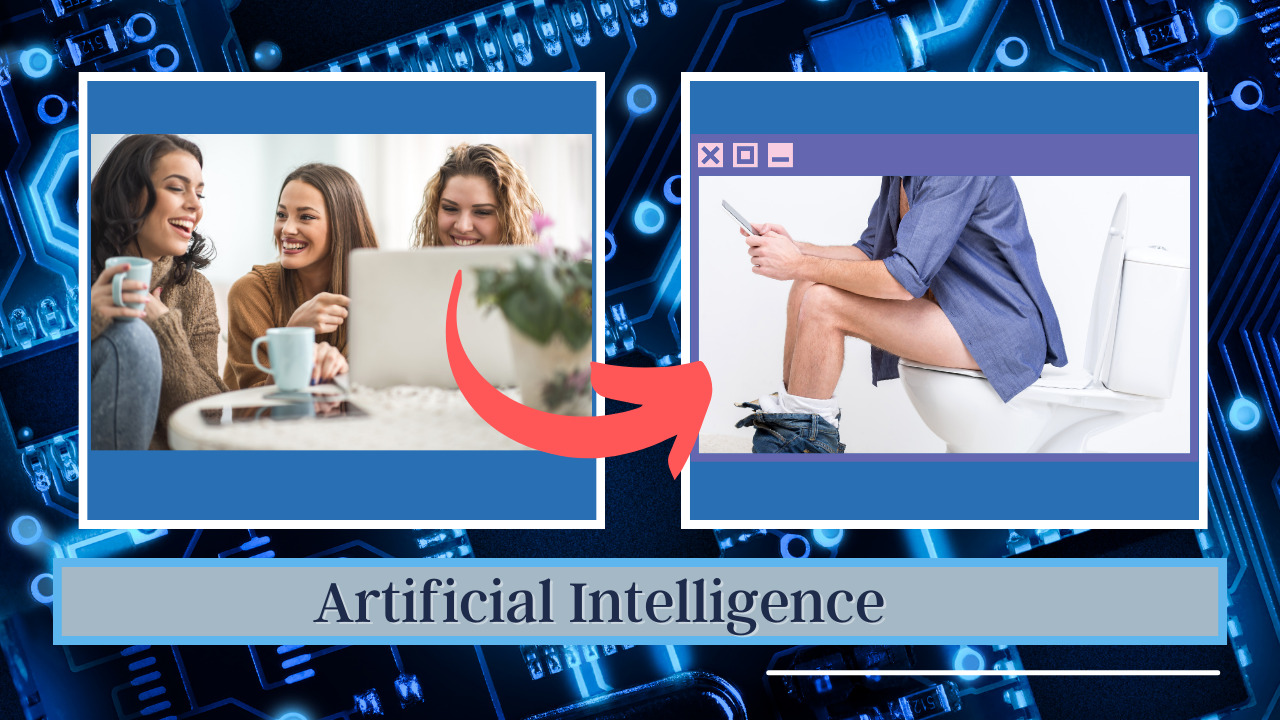

Comment les hackers utilisent différentes techniques pour compromettre la sécurité.

Dans notre monde numérique, la cybersécurité est plus importante que jamais. À mesure que les hackers deviennent de plus en plus sophistiqués dans leurs méthodes, il est crucial de comprendre comment ils opèrent afin de mieux se protéger soi-même et ses données.